Securitatea sa nu corespunde standardelor criptografice așteptate pentru o aplicație de dimensiunea WeChat, spun cercetătorii

TL;DR: Mesajele și conversațiile WeChat nu sunt criptate cap la cap, ceea ce înseamnă că serverele aplicației pot decripta și citi fiecare mesaj. Cu toate acestea, utilizatorii popularei aplicații de mesagerie ar putea fi îngrijorați să afle că există vulnerabilități în protocolul de criptare care ar putea lăsa serviciul deschis la atac, potrivit unui nou studiu.

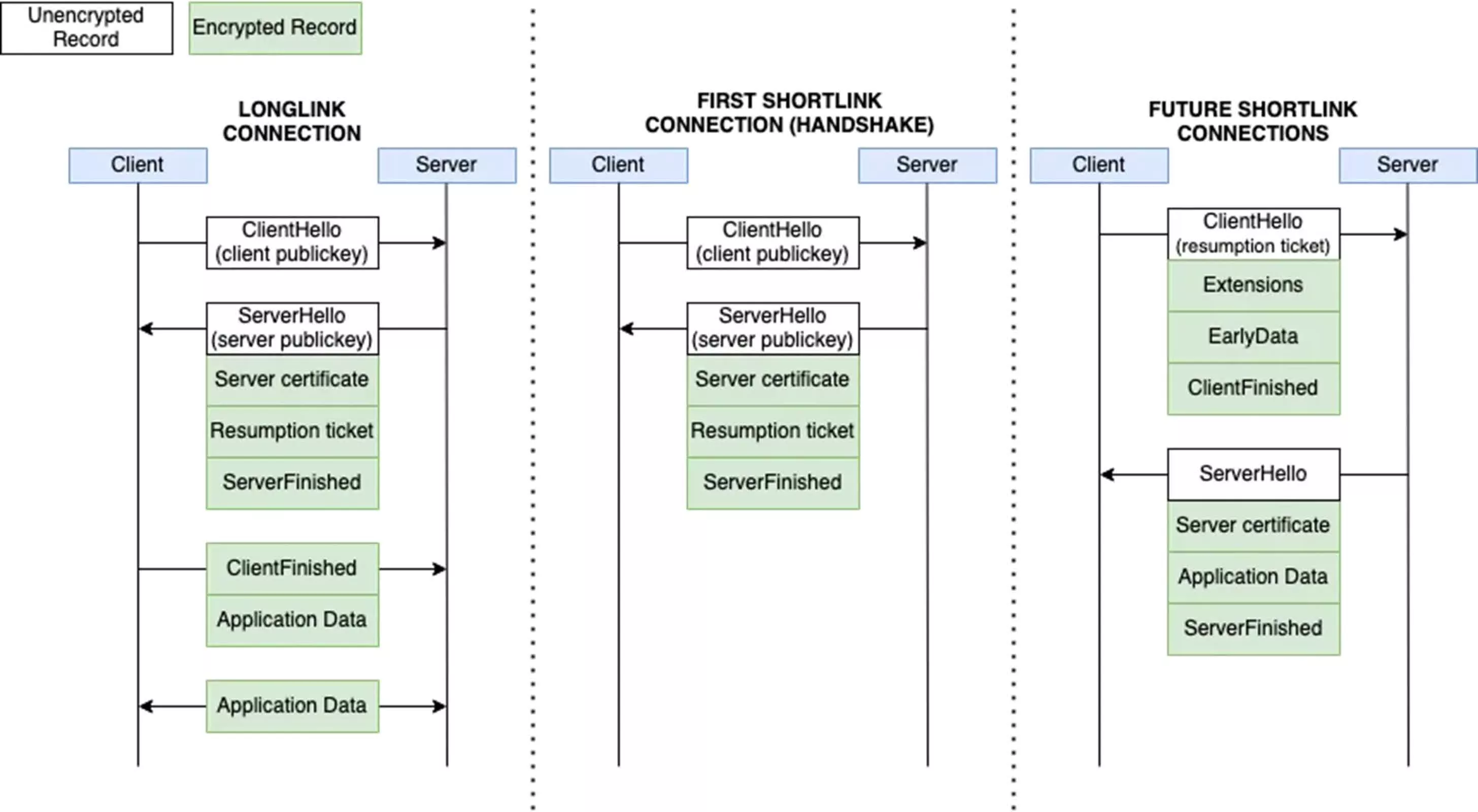

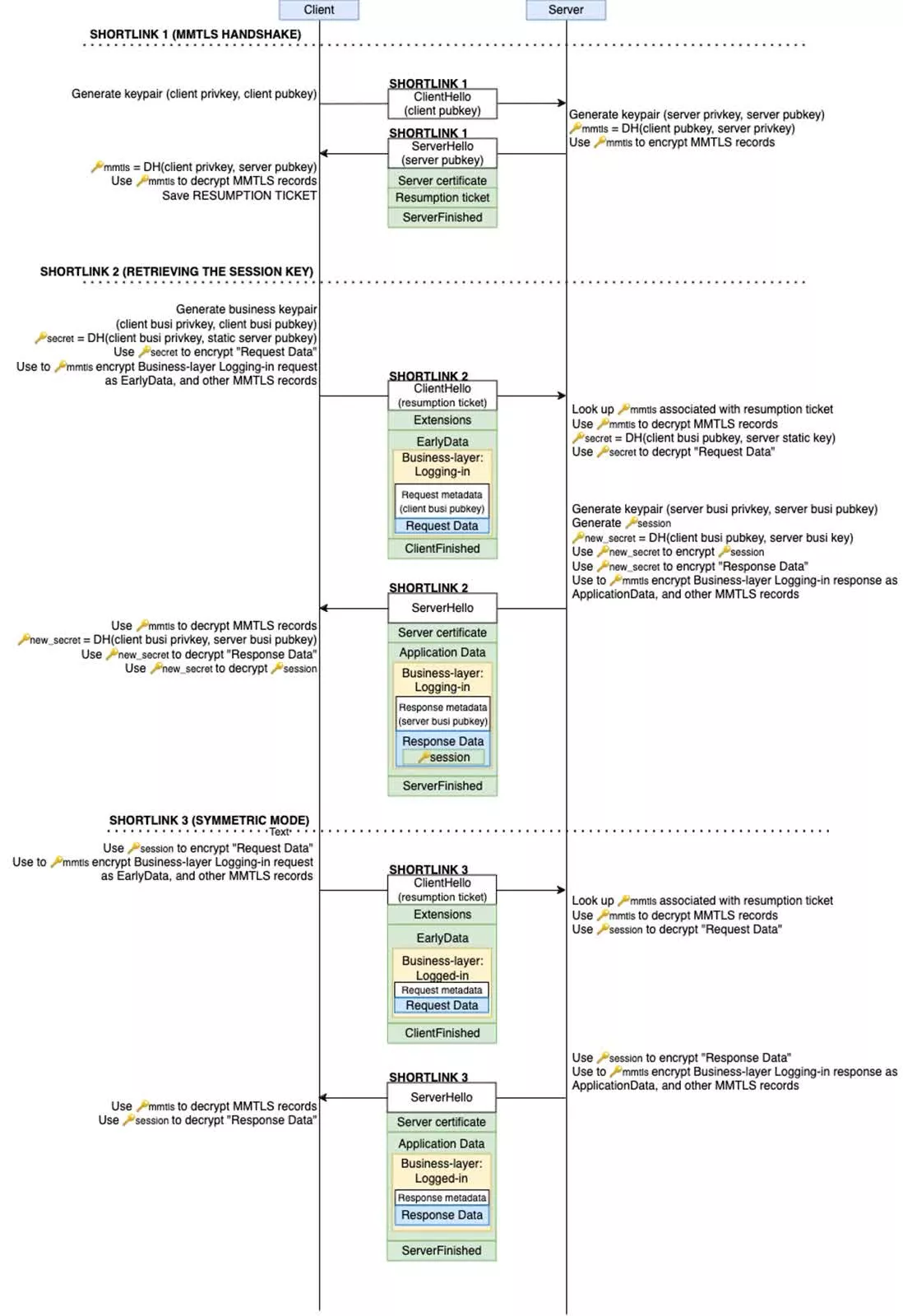

O investigație recentă a Citizen Lab al Universității din Toronto a descoperit potențiale deficiențe de securitate în protocolul de criptare personalizat al WeChat. Aceste puncte slabe apar deoarece dezvoltatorii WeChat, care se laudă cu peste un miliard de utilizatori activi lunar, au modificat protocolul Transport Layer Security (TLS) 1.3, creând o versiune numită MMTLS.

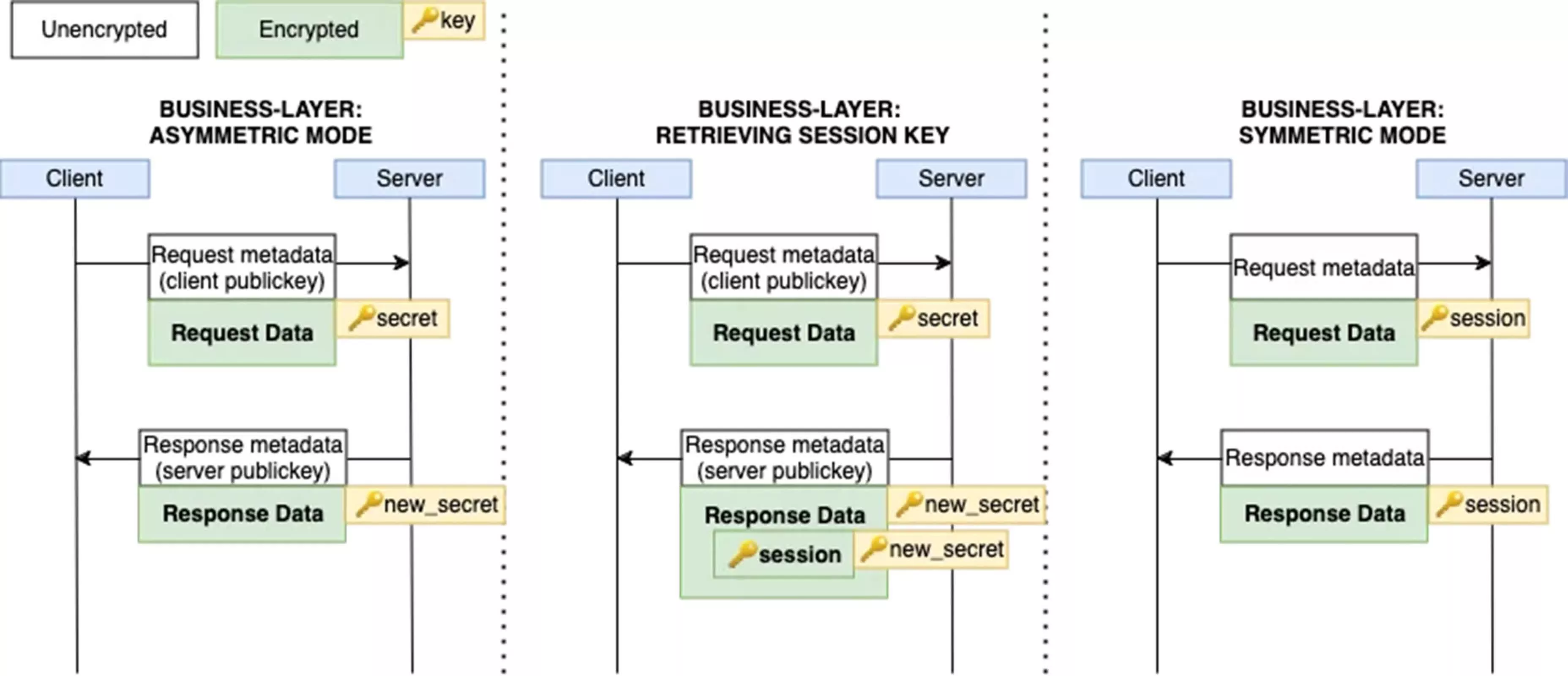

WeChat folosește un sistem de criptare cu două straturi. În primul rând, stratul interior, cunoscut sub numele de „criptare la nivel de afaceri”, criptează conținutul text simplu. Acest conținut criptat este apoi criptat în continuare cu MMTLS înainte de a fi transmis.

În timp ce această criptare cu două straturi oferă o anumită protecție, au fost identificate mai multe probleme îngrijorătoare. Criptarea la nivel de afaceri nu reușește să securizeze metadatele sensibile, cum ar fi ID-urile de utilizator și URI-urile de solicitare. În plus, MMTLS utilizează vectori de inițializare determiniști (IV), care contrazic cele mai bune practici criptografice moderne. În plus, criptarea nu are secretul direct, o caracteristică crucială pentru securitatea pe termen lung.

Înainte de 2016, WeChat se baza doar pe criptarea la nivel de afaceri pentru solicitările de rețea. Introducerea MMTLS pare a fi o încercare de a aborda deficiențele sistemului anterior.

Într-o oarecare măsură, acest lucru a fost eficient. Cercetătorii nu au reușit să atace cu succes criptarea WeChat în acest studiu, deoarece criptarea vulnerabilă a nivelului de afaceri este acum protejată de stratul MMTLS. În versiunile anterioare ale WeChat, care nu aveau MMTLS, criptarea Business-layer a fost expusă și potențial susceptibilă la anumite atacuri. Adăugarea MMTLS a îmbunătățit semnificativ securitatea generală a WeChat prin protejarea stratului interior de criptare împotriva atacurilor directe.

Cu toate acestea, cercetătorii au remarcat că implementarea WeChat nu corespunde standardelor criptografice așteptate pentru o aplicație de dimensiunea sa. În plus, alte probleme „minore” identificate de cercetători nu sunt prezente în versiunea standard, nemodificată a TLS.

Cercetătorii au subliniat, de asemenea, că este o practică unică în China ca dezvoltatorii de securitate să își creeze propriile sisteme criptografice personalizate, mai degrabă decât să folosească standarde stabilite. Aceste soluții locale nu se potrivesc adesea cu eficacitatea protocoalelor utilizate pe scară largă precum TLS 1.3 sau QUIC. Citizen Lab a descris acest lucru drept „o tendință în creștere, îngrijorătoare, unică în peisajul securității chinezești”.

De exemplu, unele aplicații chineze implementează metode personalizate de rezoluție a domeniilor pentru a combate deturnarea DNS de către ISP. În plus, multe aplicații chineze, inclusiv WeChat, folosesc componente de infrastructură open-source, cum ar fi Tencent Mars, care ar putea să nu aibă documentație adecvată și îndrumări de securitate.

Poate nu este surprinzător, recomandarea cheie a cercetătorilor Citizen Lab a fost ca compania-mamă a WeChat, Tencent, să adopte TLS standard sau o combinație de QUIC și TLS pentru a îmbunătăți securitatea aplicației.