Un cyber-criminal cibernetic cu sute de clienți este acum fără locuri de muncă

Dasvidania Tovarish: Infostealerii sunt o clasă periculoasă de malware construită pentru a infiltra sisteme și pentru a extrage date personale sau corporative sensibile. Lumma Stealer se situează printre cei mai răi infractori, ceea ce a determinat ca Microsoft și forțele de ordine globale să meargă după presupusa sa minte.

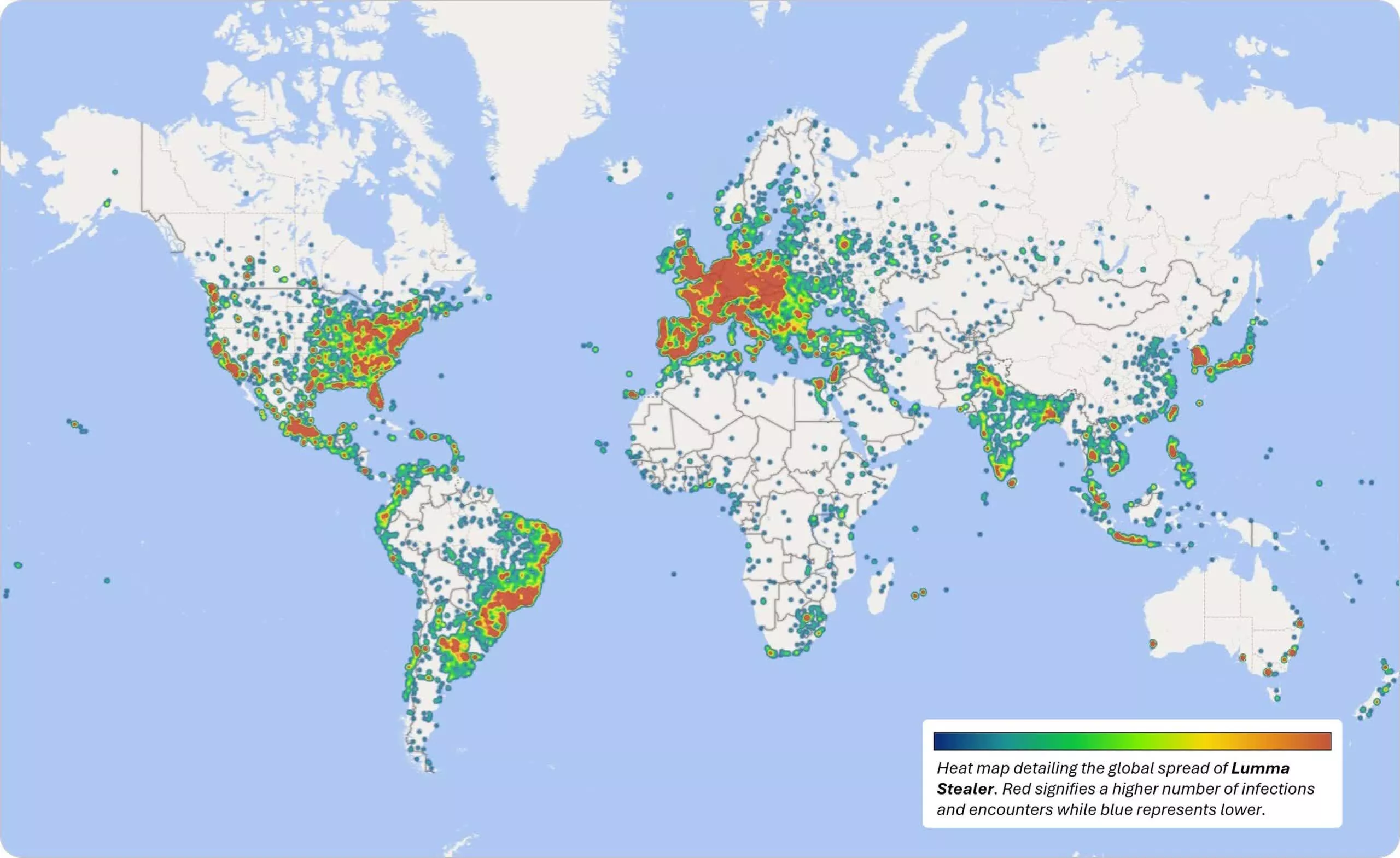

Microsoft spune că unitatea sa de crimă digitală (DCU) a perturbat cu succes infrastructura serverului din spatele Lumma Stealer, o operație malware-as-a-service (MAAS) care a infectat sute de mii de PC-uri Windows. Cybercriminale din întreaga lume au folosit Lummac2 pentru a fura parole și carduri de credit, portofele de scurgere a cripto -ului, perturbarea serviciilor critice și multe altele.

DCU -ul Microsoft a lucrat cu o instanță federală din Georgia, Departamentul de Justiție, Europol și Centrul de Control CyberCrime din Japonia pentru a demonta infrastructura Lumma. Redmond a blocat aproximativ 2.300 de domenii rău intenționate care au servit drept coloana vertebrală a operației.

Microsoft a identificat mai mult de 394.000 de sisteme Windows infectate de malware Lumma între 16 martie și 16 mai. Domeniile confiscate acum se redirecționează către găuri controlate Microsoft, care protejează utilizatorii în timp ce furnizează analiștilor cu informații proaspete asupra operațiunii rău intenționate. Cu infrastructura sa demontată, Lumma Enterprise a închis efectiv.

Inelul malware a „închiriat” Lumma pe piețele subterane din 2022. Malware -ul a evoluat pentru a oferi funcții din ce în ce mai avansate clienților săi criminali. Analiștii Microsoft susțin că Lummac2 poate sifona creanțele și cookie -urile, localizează portofele și extensii de criptocurrency stocate local și vizate VPN -uri împreună cu diverse aplicații de internet.

Mai mult, Lumma colectează diverse tipuri de documente (PDF, DOCX, RTF) din profilul utilizatorului local și fură metadate despre mașina infectată pentru exploatare suplimentară. Malware-ul se răspândește prin mai multe canale, inclusiv e-mailuri de phishing, descărcări malverting, drive-by de pe site-uri compromise și provocări false CAPTCHA. Alte exemplare de malware pot scădea, de asemenea, Lumma ca o amenințare suplimentară.

Microsoft a identificat dezvoltatorul principal din spatele Lumma ca un hacker rus cunoscut online sub numele de „Shamel”. Într -un interviu recent cu un cercetător de cibersecuritate, hackerul a susținut că are aproximativ 400 de clienți activi. Acest lucru nu mai este cazul, întrucât Windows Defender și alte instrumente de securitate Microsoft Endpoint detectează acum în mod fiabil malware-ul, dar defunct. Programele antivirus terțe au semnalat probabil că autoritățile au demontat operațiunea.

„Perturbarea instrumentelor cybercriminale utilizate frecvent poate crea un impact semnificativ și de durată asupra criminalității informatice, deoarece reconstruirea infrastructurii rău intenționate și aprovizionarea de noi instrumente de exploatare necesită timp și costă bani”, a spus Redmond.