Cibersecuritatea este un domeniu în creștere rapidă și în evoluție, cu o gamă largă de sub -câmpuri și specializări. Unul dintre acestea este testarea penetrării, o disciplină în ceea ce este cunoscut sub numele de „echipă roșie”, care încearcă să găsească și să exploateze în mod activ vulnerabilități în cadrul sistemelor informatice (cu permisiunea, desigur).

Este o carieră interesantă și plină de satisfacții și vă voi arăta cum să deveniți un tester de penetrare.

Înainte de a continua, însă, permiteți -mi să fiu transparent cu privire la propria mea experiență. În timp ce am aproximativ trei ani de experiență de hacking etic, am puțin peste un an de experiență de testare a penetrării profesionale. În acea perioadă, am obținut certificarea testerului de penetrare certificat GIAC (GPEN). În plus, am 15 ani de experiență în domeniul IT, cea mai mare parte în rețea și securitatea rețelei (firewall -uri, IDS/IPS etc.), cu un stint ca analist criminalistic digital.

De asemenea, dețin un master în informatică, cu accent pe asigurarea informațiilor. Teza mea s-a concentrat pe educația cibersecurității universitare, unde i-am învățat pe studenți cum să hack Wi-Fi și să se apere împotriva unor astfel de atacuri. Împărtășesc acest lucru nu numai pentru a fi sincer cu privire la experiența mea de hacking, ci și pentru a -mi stabili cibersecuritatea „Bona Fides”, ca să zic așa.

Așa cum am menționat anterior, testarea penetrării implică găsirea și exploatarea diverselor vulnerabilități, apoi raportarea acestor constatări către proprietarul sistemului. Testarea penetrării diferă de alte forme de hacking etic, prin faptul că necesită permisiunea explicită a proprietarului sistemului. Această permisiune include de obicei un domeniu detaliat (ceea ce aveți voie să testați) și reguli de implicare (ceea ce aveți voie să faceți).

Acest lucru ne aduce la cunoștințele și abilitățile necesare pentru a efectua un test de penetrare amănunțit.

Elementele de bază

Cu excepția cazului în care aveți deja un fond tehnic, dobândirea acestor abilități nu va fi ușoară. Securitatea cibernetică nu este un câmp la nivel de intrare. Pentru a hack computere, trebuie să înțelegeți mai întâi cum funcționează. Iată o foaie de parcurs rapidă și murdară dacă sunteți complet nou pentru tehnologie:

1. Aflați cum funcționează calculatoarele

Acest lucru vă va oferi o înțelegere de bază a hardware -ului și operațiunilor computerizate. În general, acoperă subiecte precum părțile unui computer (CPU, RAM, GPU etc.), instalarea și configurarea sistemelor de operare, scripturi de bază și depanare.

2. Învață rețelele

În calitate de fost inginer de rețea, nu pot sublinia suficient cât de critice sunt abilitățile de rețea în securitate cibernetică – în special în testarea penetrării. Cunoașterea porturilor și protocoalelor cunoscute va merge mult până la găsirea și exploatarea vulnerabilităților bazate pe rețea (în special în mediile Windows și Active Directory).

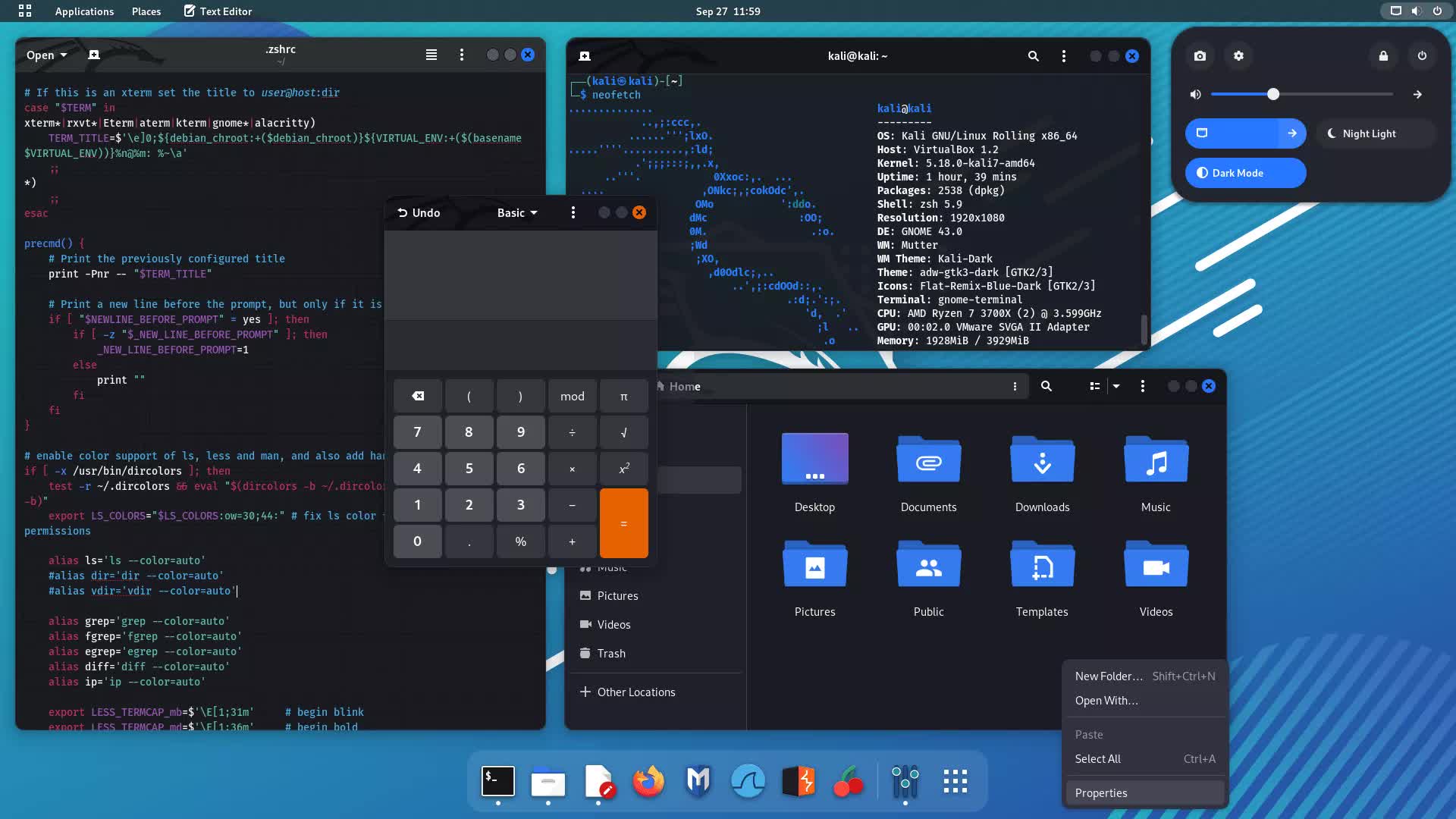

3. Învață Linux și Windows

Găsirea și exploatarea vulnerabilităților sistemului de operare necesită cunoașterea modului în care funcționează aceste sisteme. De exemplu, escaladarea privilegiilor implică înțelegerea modului în care Windows și Linux gestionează privilegiile utilizatorului.

În plus, unele exploatări pot solicita să fii creativ și să folosești binare încorporate (de asemenea, trăind în afara terenului). Kali Linux și Parrotos sunt două distribuții Linux care sunt utilizate în mod obișnuit pentru testarea penetrării, astfel încât cunoașterea drumului dvs. în jurul unui sistem Linux este crucial.

4. Învață concepte de bază de securitate cibernetică

Acest lucru ar trebui să nu spună: pentru a fi un tester de penetrare eficient, trebuie să cunoașteți concepte fundamentale de securitate cibernetică. Înțelegerea modului de asigurare a unui sistem înseamnă că puteți recunoaște, de asemenea, configurații greșite de exploatat. De exemplu, un atac mai vechi asupra sistemelor Windows implică captarea hashes NTLM v1 și reutilizarea acestora în altă parte pentru a se conecta la alte sisteme.

5. Aflați programarea de bază

Desigur, un pic de testare a penetrării implică utilizarea instrumentelor open source existente pentru a efectua teste. Cu toate acestea, a ști cum să codificați vă permite să vă creați propriile instrumente este o abilitate de neprețuit (mai ales dacă vă aflați într -o situație de „a trăi în afara terenului”). Un exemplu simplu este scrierea unui scaner de port de bază în Python pentru a enumera porturi deschise în rețeaua locală.

CompTIA oferă piese de certificare care acoperă o mare parte din aceste cunoștințe fundamentale. Certificarea A+ acoperă elementele de bază ale modului în care funcționează calculatoarele, în timp ce Network+ se concentrează pe rețea. Pista de securitate+ este, de asemenea, foarte recomandată pentru construirea unei înțelegeri de bază a cibersecurității. Este, de asemenea, o acreditare valoroasă pentru un CV cibersecuritate la nivel de intrare.

După ce ați învățat elementele de bază, poate fi util să obțineți un loc de muncă tehnologic la nivel de intrare, cum ar fi o poziție de asistență, pentru a câștiga experiență practică în lumea IT. În timp ce lucrați, puteți trece la următoarea fază.

Testarea penetrării învățării

Următorul pas este să înveți elementele de bază ale testării penetrării, care include recunoașterea, scanarea/enumerarea, evaluarea vulnerabilității, exploatarea, post-exploarea și raportarea. Multe platforme sunt disponibile pentru a vă ajuta să învățați tehnici de testare a penetrării. Iată șase pe care le -am folosit personal:

Securitate TCM

Aceasta este o resursă excelentă dacă preferați tutoriale video. TCM are o serie de resurse gratuite pentru nou -veniți, dar și conținut plătit excelent, care se ocupă de testarea penetrării, testarea aplicațiilor web, inteligență open source, hacking IoT, teste de penetrare mobilă și programare.

TCM oferă, de asemenea, propriile certificări dacă doriți să vă dovediți abilitățile. Cost: 30 USD/lună sau 300 USD/an.

Hack the Box Academy

În timp ce Hack the Box (HTB) este binecunoscut pentru provocările sale CTF, oferă, de asemenea, o platformă excelentă pentru a învăța efectiv. Există diverse căi de îndemânare/job care oferă un plan de învățare structurat pentru a învăța testarea penetrării și alte abilități de hacking, cum ar fi testarea aplicațiilor web și recompensarea erorilor.

În plus, vă oferă acces la mașina lor virtuală „PWNBox” din browser, astfel încât să nu trebuie să configurați Kali Linux sau Parrotos pe propria mașină. Hack the Box are, de asemenea, propria lor certificare de testare a penetrării, care necesită de fapt să -și completați calea de lucru a testatorului de penetrare înainte de a aborda examenul. Cost: 18 – 68 $/lună sau 490 $ – 1260/an, include utilizarea nelimitată a PWNBOX.

Tryhackme

Tryhackme (THM) este cunoscut și pentru provocările CTF, precum și pentru cursuri prietenoase pentru începători. Aș recomanda personal calea testatorului de penetrare Jr., deoarece învață elementele de bază. Este, de asemenea, una dintre puținele platforme pe care le -am găsit care învață testarea penetrării în cloud pentru AWS.

THM are, de asemenea, cursuri de hacking de echipă roșie și aplicații web. Conținutul cursului este împărțit în „bucăți” digerabile pentru a ajuta la o mai bună reținere. THM este, de asemenea, una dintre cele mai accesibile platforme în comparație cu altele din această listă. Cost: 14 USD/lună sau 126 USD/an.

Sans Institute (Sans 560)

Una dintre cele mai recunoscute platforme pentru formarea cibersecurității, inclusiv testarea penetrării. SANS oferă o mulțime de instruire în testarea penetrării și subiecte avansate, cum ar fi analiza malware și dezvoltarea de exploatare.

Cursurile pot fi fie în persoană, fie la cerere, dacă preferați să învățați în ritmul propriu. Acesta este cursul pe care l -am luat pentru a mă pregăti pentru examenul GPEN (administrat și de SANS). Din păcate, recunoașterea industriei înseamnă că cursurile Sans sunt extrem de scumpe. Recomand acest lucru doar dacă compania dvs. este dispusă să plătească pentru curs sau aveți mijloace financiare. Cost: 8.780 USD (plus 999 USD pentru examenul GPEN).

Offsec

Offsec este o altă platformă recunoscută în industrie (de asemenea, scumpă, deși nu la fel de mult ca SANS). Cursul PEN-200 al Offsec învață conceptele fundamentale din spatele testării penetrării rețelei. Acesta culminează cu certificarea mult respectată OFFSEC Certified Professional (OSCP), care este probabil una dintre cele mai cunoscute certificări de testare a penetrării de acolo. Cost: 1.749 USD (acces de 90 de zile, 1 tentativă de examen) sau 2.749 USD (acces de 365 de zile, 2 încercări de examen, plus acces la motive).

YouTube

Antrenamentul gratuit este greu de învins. YouTube este o resursă excelentă atât pentru cibersecuritate, cât și pentru conceptele IT fundamentale. Iată câteva canale pe care le recomand:

- Securitate TCM

- Ippsec

- Pwn.College

- Tib3rius

- HackerSploit

- John Hammond

- 13cubed

Aterizarea unui loc de muncă de testare a penetrării

Bine, ați reușit să învățați cum să efectuați în mod corespunzător o implicare de testare a penetrării. Cum obțineți de fapt un loc de muncă ca tester de penetrare? Deși nu pot garanta nimic, iată câteva sfaturi generale pentru creșterea șanselor dvs. de a ateriza un loc de muncă …

Completați provocări CTF pe TryHackme și hack the Box pentru a vă demonstra abilitățile. De fapt, creați un blog pe Medium sau WordPress (sau un canal YouTube) și documente de documente ale diferitelor cutii.

Este o modalitate tangibilă de a nu vă arăta doar experiența și luarea deciziilor, dar poate învăța și pe alții care ar putea fi blocați într-o anumită provocare. Gândiți -vă la el ca la un portofoliu de hacking.

Din păcate, certificările sunt o parte a vieții în comunitatea cibersecurității. Dacă nu aveți bani pentru GPEN sau OSCP, aș recomanda certificarea testerului de penetrare a rețelei practice (PNPT) de către TCM Security și Specialistul Tester de Penetrare Certificat (CPTS) de Hack the Box. De fapt, deși OSCP este mai recunoscut, mulți hackeri consideră CPT -urile mult mai avansate și mai realiste decât OSCP.

De asemenea, aș sfătui să interacționeze cu comunitatea de testare a stiloului pe social media și Reddit/Discord. Rețeaua este una dintre cele mai bune abilități pe care le aveți atunci când încercați să obțineți un loc de muncă, în special într -un domeniu în care nu aveți experiență.

În cele din urmă, periați -vă abilitățile voastre soft. Treizeci la sută din testarea penetrării reprezintă scrierea, interacțiunea cu conducerea superioară și lucrul cu persoane non-tehnice.

Amintiți -vă, testarea penetrării implică găuri în postura de securitate a unui sistem și acest lucru poate face ca unii proprietari de sistem să fie înțeles inconfortabili. Slujba ta de hacker etic este să -i faci pe proprietarii de sistem să se simtă rău, ci să se asocieze cu ei pentru a ajuta la atenuarea vulnerabilităților și pentru a împiedica actorii răi să facă ceva răuvoitor.

Testarea penetrării poate fi unul dintre cele mai interesante și interesante câmpuri în care să intri. Există întotdeauna noi vulnerabilități pentru a exploata și tehnici noi pentru a învăța pe măsură ce tehnologia evoluează. Sperăm că acest articol a fost util pentru a vă începe. Noroc în călătoria ta!

Dacă vă bucurați de conținutul nostru, vă rugăm să luați în considerare abonarea.

- Experiență Techspot fără anunțuri în timp ce ne sprijinim munca

- Promisiunea noastră: Toate contribuțiile cititorilor se vor îndrepta către finanțarea mai mult conținut

- Asta înseamnă: Mai multe caracteristici tehnologice, mai multe repere și analize