Vulnerabilități multiple exploatate pentru a atinge obiective rău intenționate

Facepalm: Keylogging Malware este o amenințare deosebit de periculoasă, deoarece este de obicei concepută pentru a capta acreditări de conectare sau alte date sensibile de la utilizatori. Când adăugați un server de schimb compromis la mix, acesta creează o situație și mai urâtă pentru orice organizație.

Cercetătorii de la Tehnologii pozitive au prezentat recent un nou studiu asupra unei campanii bazate pe Keylogger, care vizează organizațiile din întreaga lume. Campania, care seamănă cu un atac similar descoperit în 2024, se concentrează pe instalații compromise Microsoft Exchange Server aparținând 65 de victime din 26 de țări.

Cybercriminale au compromis serverele de schimb, fie prin exploatarea vulnerabilităților de securitate cunoscute, fie prin metode complet necunoscute. După ce au obținut acces, hackerii au implementat JavaScript KeyLoggers conceput pentru a intercepta acreditările de conectare din perspectivele organizației de pe pagina web.

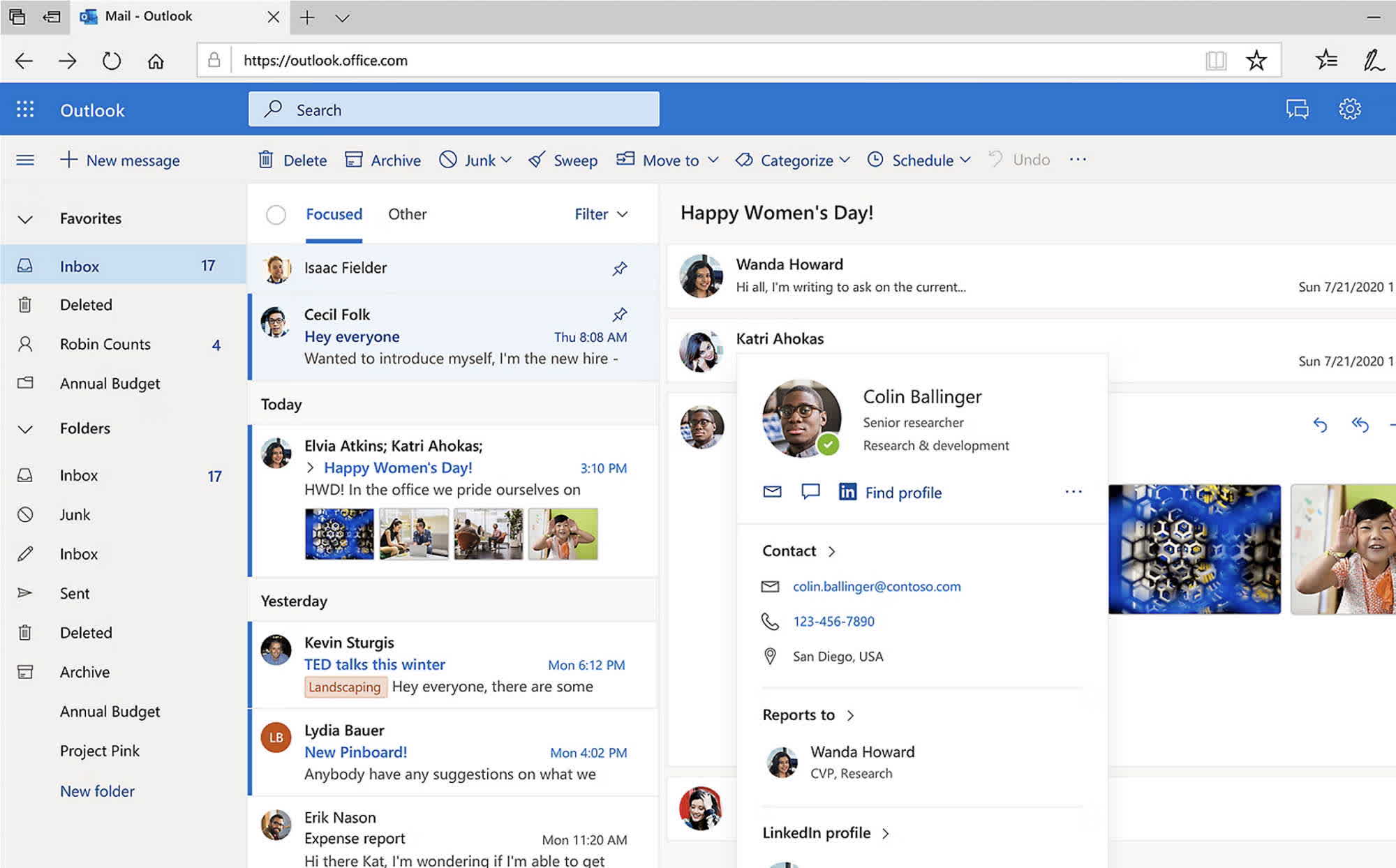

OWA servește ca versiunea web a Microsoft Outlook și face parte atât din platforma Exchange Server, cât și a serviciului Exchange Online în cadrul Microsoft 365. Conform studiului, JavaScript KeyLoggers a oferit atacatorilor persistență pe serverele compromise și a rămas nedetectată timp de luni.

Cercetătorii au descoperit mai mulți keyloggers, clasificându -i în două tipuri principale: cele concepute pentru a scrie intrări capturate într -un fișier de pe serverul local – accesibil de pe internet la o dată ulterioară – și cele care au trimis acreditări furate prin rețeaua globală prin Tuneluri DNS sau Telegram Bots. Fișierele care conțin datele înregistrate au fost marcate în mod corespunzător pentru a facilita identificarea organizației compromise.

Majoritatea serverelor de schimb compromise au aparținut organizațiilor guvernamentale, au explicat cercetătorii PT. Alte victime operau în sectoare precum IT, industriale și logistică. Majoritatea infecțiilor au fost descoperite în Rusia, Vietnam și Taiwan, cu nouă companii compromise situate doar în Rusia.

Cercetătorii au subliniat că un număr mare de servere de schimb rămân vulnerabili la defectele de securitate cunoscute de mult timp. Companiile ar trebui să trateze vulnerabilitățile de securitate ca probleme critice prin stabilirea unor procese adecvate de gestionare a vulnerabilității, au recomandat experții PT.

Mai mult, organizațiile care utilizează platforma Microsoft ar trebui să implementeze aplicații web moderne și sisteme de protecție pentru a detecta activitatea de rețea rău intenționată. Scanarea regulată a fișierelor legate de autentificarea utilizatorului pentru codul potențial rău intenționat poate fi, de asemenea, o practică utilă.