Cea mai recentă versiune are noi funcții și metode de infiltrare

De ce contează: Un troian Necro reînviat a infectat până acum 11 milioane de dispozitive. Este un alt exemplu al amenințării nesfârșite a programelor malware mobile și al importanței de a fi vigilenți atunci când descărcați și utilizați aplicații mobile. Cu Necro în căutare, utilizatorii ar trebui să fie deosebit de atenți la versiunile modificate ale aplicațiilor populare și să verifice întotdeauna sursa și permisiunile oricărei aplicații înainte de instalare.

În 2019, experții în securitate au descoperit o aplicație Android cu aspect legitim pe Google Play Store, care a fost compromisă în secret de o bibliotecă de anunțuri utilizată de dezvoltatorii săi. Acest cod rău intenționat a dus la infectarea a 100 de milioane de dispozitive.

Cinci ani mai târziu, malware-ul a revenit, relatează Kaspersky. Până acum, această nouă versiune a troianului Necro a afectat aproximativ 11 milioane de utilizatori Android din întreaga lume, evoluând cu noi caracteristici și metode de infiltrare care l-au făcut mai versatil, mai greu de detectat și potențial mai periculos decât predecesorul său.

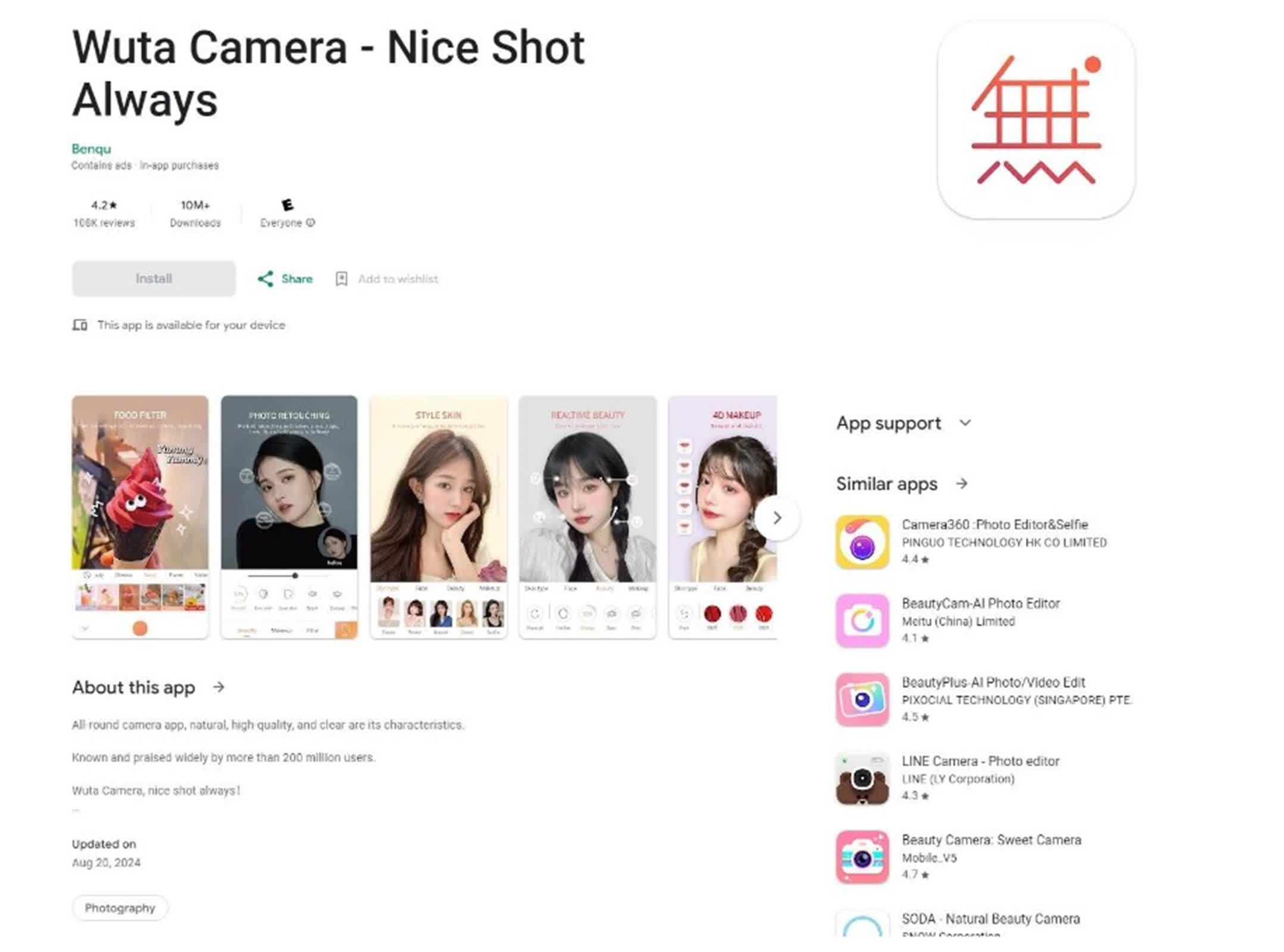

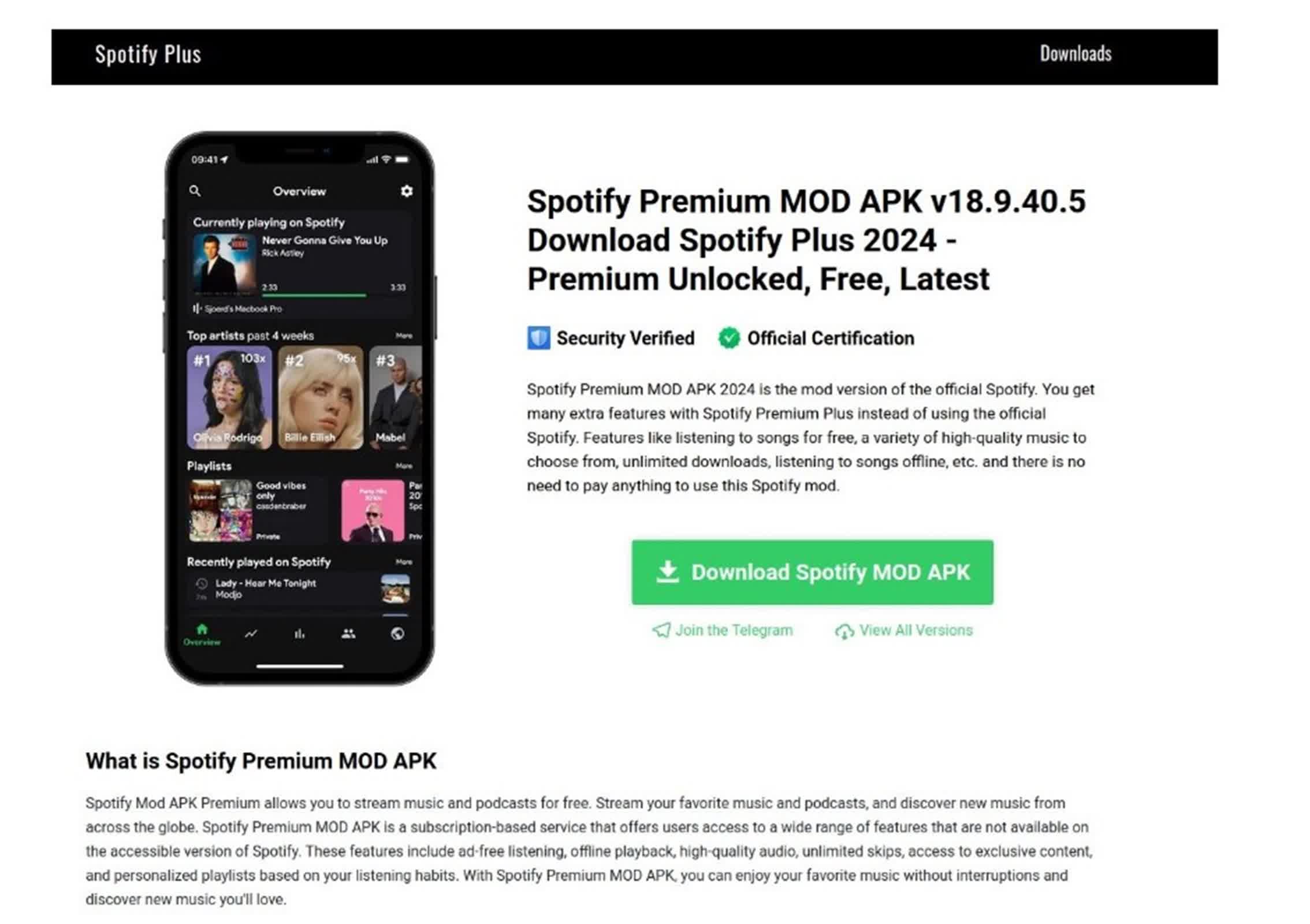

Malware-ul se răspândește în principal prin instrumente de integrare a reclamelor neverificate utilizate de dezvoltatorii de aplicații, sursele neoficiale de aplicații și versiunile modificate ale aplicațiilor populare și, în cazul Wuta Camera și Max Browser, Magazinul Google Play.

Această versiune are mai multe diferențe cheie față de originalul. Folosește tehnici de ofuscare pentru a evita detectarea, iar sarcina sa utilă rău intenționată este ascunsă în imagini PNG aparent inofensive. În plus, diferite module rău intenționate pot fi amestecate și potrivite pentru diferite acțiuni pe dispozitivele infectate.

În timp ce versiunea originală a infiltrat aplicații printr-un instrument de integrare a reclamelor neverificat, se crede că noua versiune exploatează un kit de dezvoltare de software rău intenționat pentru integrarea reclamelor. De asemenea, troianul Necro a infiltrat cu succes mai multe aplicații pe Google Play de data aceasta.

A fost găsit în Wuta Camera, cu 10 milioane de descărcări pe Google Play, Max Browser, cu 1 milion de descărcări pe Google Play, versiuni modificate de Spotify și moduri neoficiale pentru WhatsApp, Minecraft, Stumble Guys, Car Parking Multiplayer și Melon Sandbox . În 2019, Kaspersky a descoperit-o în CamScanner, o aplicație de recunoaștere a textului care a înregistrat peste 100 de milioane de descărcări pe Google Play.

Odată implementat, Necro are mai multe capabilități urâte, inclusiv descărcarea și rularea fișierelor DEX, instalarea de aplicații suplimentare și tunelul prin dispozitivul victimei pentru a permite atacatorilor să direcționeze traficul rău intenționat sau să ocolească securitatea rețelei. De asemenea, poate încheia abonamente plătite, poate interacționa cu reclamele în ferestre invizibile pentru a genera venituri din reclame frauduloase pentru atacatori și poate deschide linkuri arbitrare pentru a rula codul JavaScript. Încarcă datele utilizatorilor pe servere controlate de atacatori și descarcă cod rău intenționat cu drepturi de sistem ridicate.

Protejarea împotriva Necro necesită unele măsuri de precauție de bun simț. Nu descărcați aplicații din surse neoficiale și fiți precaut chiar și cu aplicațiile de pe platformele oficiale. De asemenea, evitați versiunile modificate sau piratate ale aplicațiilor. În cele din urmă, întotdeauna merită să utilizați un software de securitate mobil de renume.