Milioane de utilizatori Android își descoperă identitățile online nu sunt la fel de private pe cât credeau

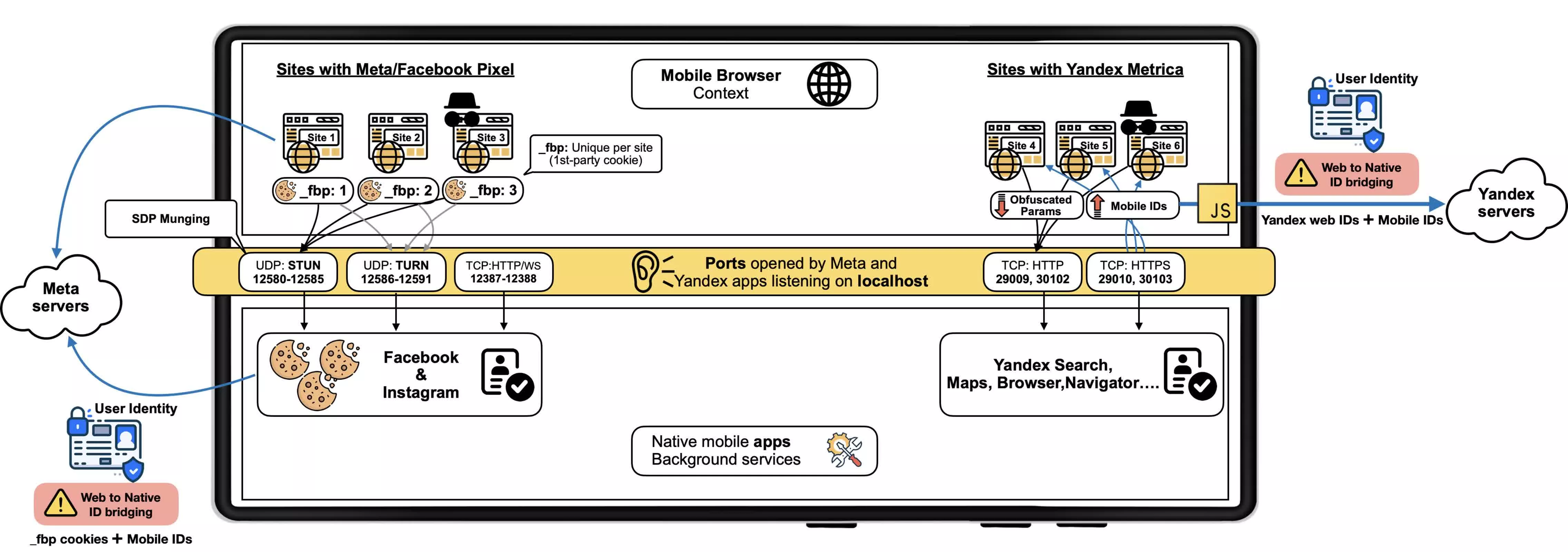

Un cartof fierbinte: De ani buni, confidențialitatea utilizatorilor Android care navighează pe web a fost compromisă în liniște de o metodă de urmărire sofisticată folosită de două dintre cele mai mari companii de tehnologie din lume: Meta și Yandex. Conform cercetărilor recente, ambele companii au exploatat protocoale legitime de comunicare a browser-ului la aplicație pentru a conecta ascuns activitatea web anonimă cu identitățile utilizatorilor conectați la aplicații native precum Facebook, Instagram și diverse servicii Yandex pe dispozitivele Android.

Cercetarea, analizată pe scară largă de ARS Technica, se concentrează pe utilizarea pe scară largă a scripturilor de analiză, cum ar fi Meta Pixel și Yandex Metrica. Aceste instrumente sunt încorporate pe milioane de site -uri web, în mod evident, pentru a ajuta agenții de publicitate să urmărească performanța campaniei. Cu toate acestea, în spatele scenei, ele permit un proces care eludează protecțiile de confidențialitate încorporate în browserele web Android și majore.

În centrul problemei se află exploatarea comunicării portuare locale permisive de Android. În timp ce partiționarea Sandboxing-ului și stocarea browserului Android sunt destinate să păstreze datele web și ale aplicației, meta și Yandex au descoperit metode pentru a ocoli aceste garanții, permițând efectiv urmărirea încrucișată.

Trackerii trimit identificatori web unici – cum ar fi cookie -urile – prin porturile locale monitorizate de aplicațiile corespunzătoare. Acest lucru permite Meta și Yandex să conecteze istoricul de navigare al unui utilizator direct la contul de aplicații, chiar și atunci când utilizatorii navighează în moduri private sau incognito.

„Ceea ce permite acest vector de atac este să spargeți cutia de nisip care există între contextul mobil și contextul web”, a declarat pentru Ars Technica Narseo Valllina-Rodriguez, unul dintre cercetătorii care au descoperit practica. „Canalul care există a permis sistemului Android să comunice ceea ce se întâmplă în browser cu identitatea care rulează în aplicația mobilă.”

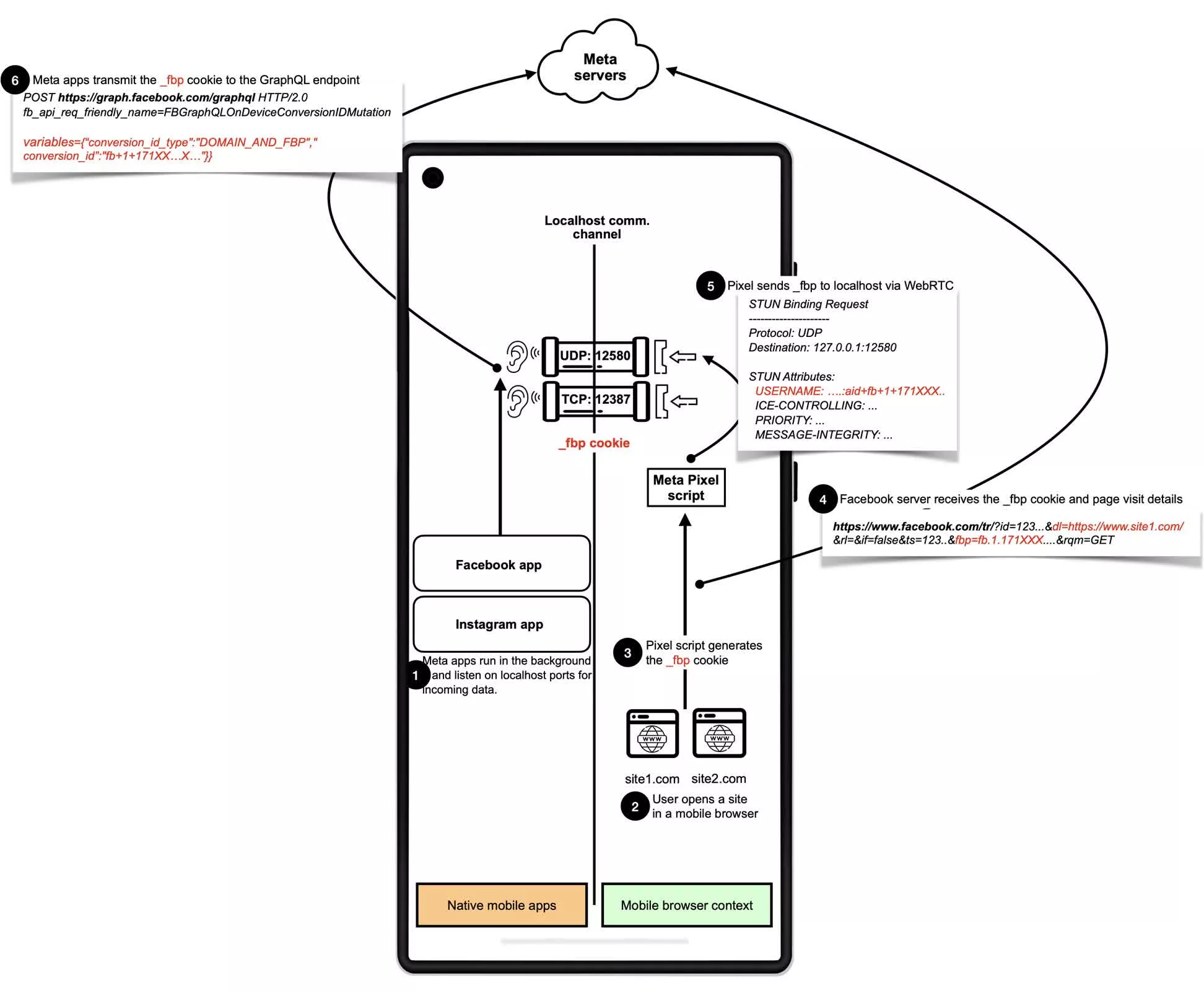

Implementarea tehnică este complexă, dar revelatoare. Meta Pixel, de exemplu, a folosit o varietate de metode din septembrie anul trecut. Inițial, a trimis solicitări HTTP către Port 12387; Ulterior s -a tranziționat la utilizarea protocolului WebSocket pe același port.

Ulterior, Meta a adoptat WebRTC, un protocol utilizat de obicei pentru comunicații în timp real, cum ar fi apelurile video. Prin manipularea sesiunii de descriere a sesiunii date SDP Date printr -o tehnică cunoscută sub numele de Munging SDP, Meta Pixel a fost capabil să încorporeze cookie -urile de urmărire în câmpuri destinate informațiilor de conectare. Aceste date au fost apoi trimise ca parte a unei solicitări de stun către gazda locală, unde aplicația Facebook sau Instagram ar putea să o intercepteze și să asocieze activitatea cu o identitate specifică a utilizatorului.

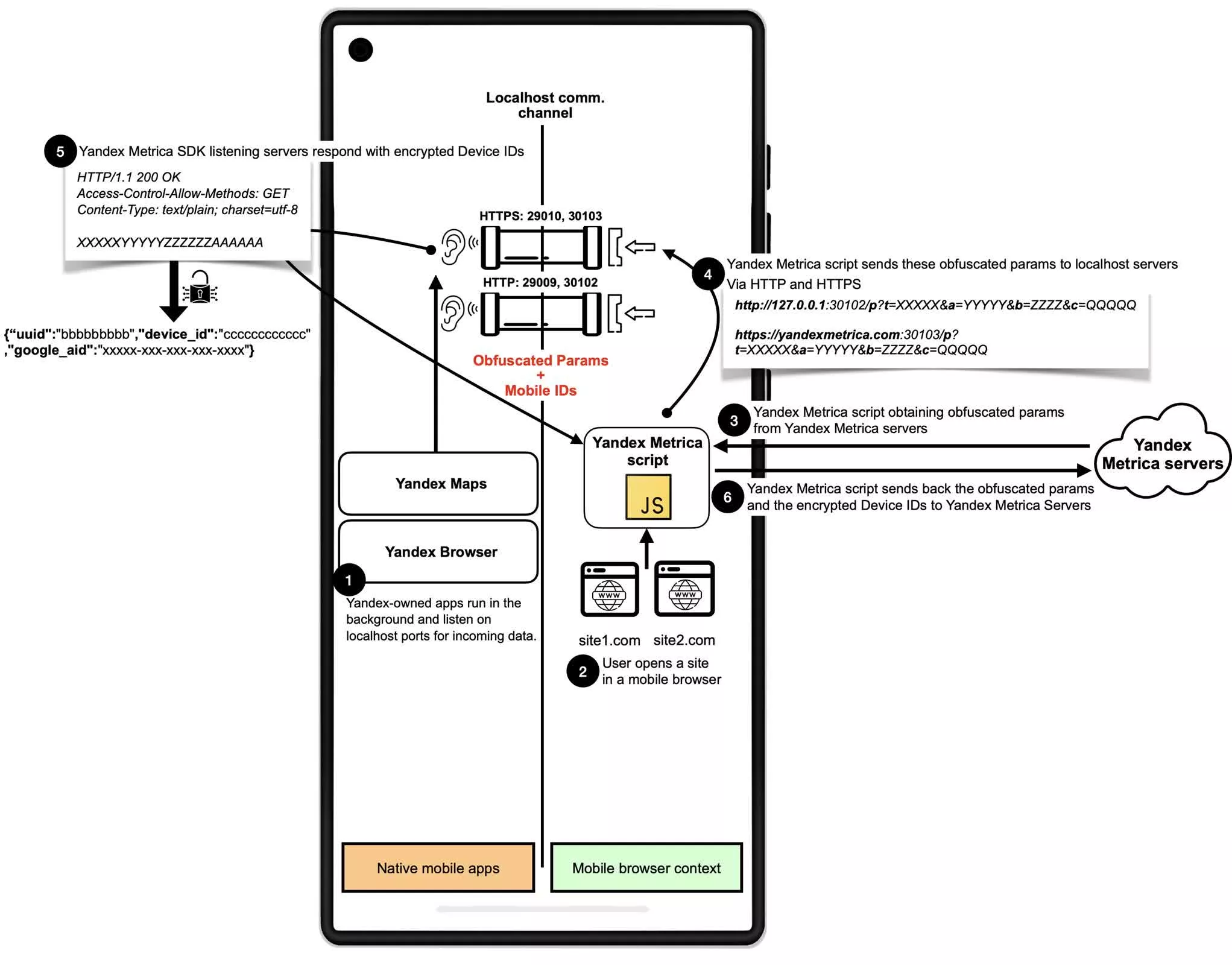

Yandex Metrica a folosit tactici similare încă din cel puțin 2017, trimițând cereri HTTP și HTTPS către porturile locale desemnate monitorizate de aplicațiile sale. Atât Meta Pixel, cât și Yandex Metrica sunt estimate a fi încorporate pe milioane de site -uri web, cu meta pixelul singur găsit pe aproximativ 5,8 milioane.

Google, ispravnicul Android, a recunoscut abuzul, afirmând că încalcă atât politicile din magazinul de joc, cât și așteptările privind confidențialitatea utilizatorilor. „Dezvoltatorii din acest raport folosesc capacități prezente în multe browsere din iOS și Android în moduri nedorite care încalcă flagrant principiile noastre de securitate și confidențialitate”, a spus un purtător de cuvânt al Google. Compania a implementat unele atenuări și investighează în continuare.

Meta, din partea sa, a întrerupt funcția și este în prezent în discuții cu Google. „Suntem în discuții cu Google pentru a aborda o potențială comunicare greșită cu privire la aplicarea politicilor lor. După ce am conștientizat preocupările, am decis să întrerupem funcția în timp ce lucrăm cu Google pentru a rezolva problema”, se arată într -un comunicat al companiei.

Yandex a mai afirmat că întrerupe practica. Compania susține că nu de-anonimizează datele utilizatorilor și insistă că funcția a fost destinată exclusiv îmbunătățirii personalizării în aplicațiile sale.

Unele browsere au luat măsuri proactive. Duckduckgo și Brave, de exemplu, au blocat JavaScript abuziv și domeniile asociate, împiedicând identificatorii să fie trimiși la meta și yandex.

Vivaldi, un alt browser pe bază de crom, încă transmite identificatorii către porturile locale, cu excepția cazului în care blocarea trackerului este activată. Chrome și Firefox au lansat corecții vizate, deși cercetătorii avertizează că acestea sunt doar soluții parțiale care ar putea fi ocolite cu modificări minore la codul trackerilor.

Gunes Acar, cercetătorul care a descoperit pentru prima dată accesul local al portului Meta Pixel, a subliniat că dinamica dintre dezvoltatorii de browser și trackers rămâne fluidă. El a descris eforturile de a bloca aceste tehnici ca o luptă continuă.

„Orice browser care face lista de blocaj va intra probabil într -o cursă constantă de arme și este doar o soluție parțială. Crearea de liste de block eficiente este grea, iar producătorii de browser vor trebui să monitorizeze constant utilizarea acestui tip de capacitate de a detecta alte nume de gazdă care pot abuza de canalele locale și apoi de a -și actualiza listele de blocaj în mod corespunzător.”